Исследователь по ИБ Брайан Кребс раскрыл способы, как Минюст США пытался деанонимизировать админа LockBit

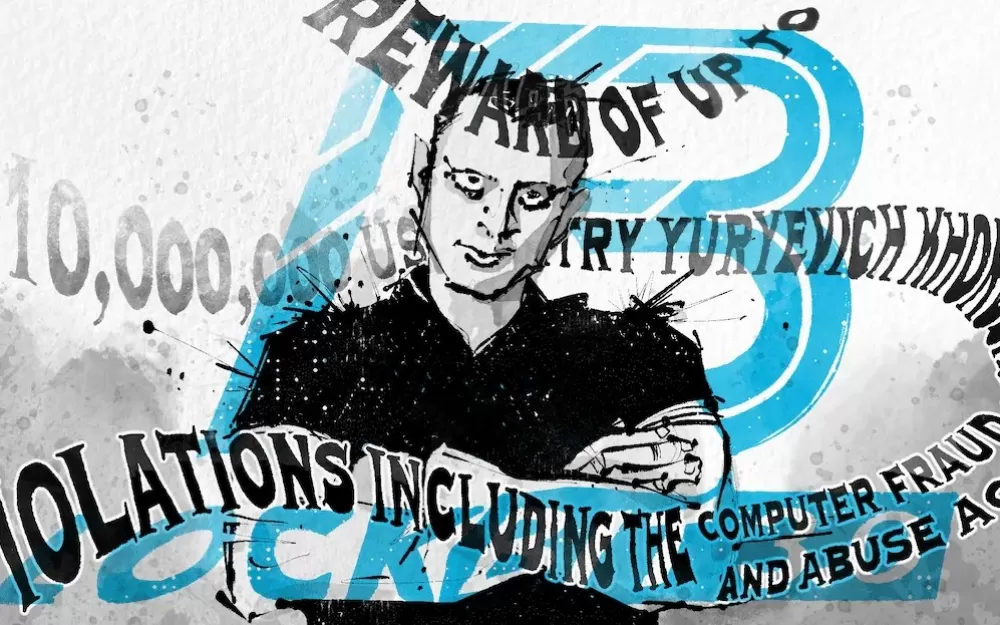

13 мая 2024 года исследователь по ИБ Брайан Кребс попытался раскрыть способы, с помощью которых Минюст США и другие ведомства пытались деанонимизировать администратора программы-вымогателя LockBit в лице Дмитрия Хорошева из Воронежа.

По данным Кребса на основе информации с DomainTools.com и от профильных экспертов:

• электронный адрес «sitedev5@yandex[.]ru» использовался для регистрации нескольких доменов, включая бизнес, зарегистрированный на имя Хорошева, под названием «tkaner[.]com», который представляет собой блог об одежде и ткани;

• поиск на Constella Intelligence по номеру телефона, указанному в регистрационных документах Tkaner, показал несколько официальных документов, подтверждающих владение номером Дмитрием Юрьевичем Хорошевым;

• другой домен, зарегистрированный на этот номер телефона, «stairwell[.]ru», ранее рекламировал деревянные лестницы, однако ныне не функционирует. В отчётах DomainTools отмечается, что этот домен в течение нескольких лет содержал имя «Dmitrij Ju Horoshev» и электронный адрес «pin@darktower[.]su»;

• по данным Constella Intelligence, этот адрес использовался в 2010 году для регистрации аккаунта Дмитрия Юрьевича Хорешева из Воронежа у хостинг-провайдера FirstVDS. Кроме того, компания Intel 471 обнаружила, что этот же адрес также использовался русскоязычным участником под ником Pin на англоязычном киберпреступном форуме Opensc, где Pin был особенно активен в 2012 году и писал о проблемах шифрования данных и обходе защитных механизмов Windows;

• на форуме Antichat участник Pin рекомендовал связываться с ним через ICQ под номером 669316. По данным Intel 471, этот ICQ-номер в апреле 2011 года был зарегистрирован на форуме Zloy под именем NeroWolfe с адресом d.horoshev@gmail[.]com и IP-адресом из Воронежа;

• аккаунт NeroWolfe использовал те же пароли, что и на stairwell.ru, и был зарегистрирован на более десяти других киберпреступных форумов в период с 2011 по 2015 год. NeroWolfe представил себя как системного администратора и программиста на C++ и предлагал услуги по установке вредоносного ПО и разработке новых способов взлома веб-браузеров;

• Министерство юстиции США заявило, что через пять месяцев после этого был официально запущен партнёрский проект LockBit, которым, как утверждается, и руководил Хорошев, но уже под псевдонимом LockBitSupp. Кроме того, оригинальный шифровальщик LockBit был написан на языке программирования C, в котором NeroWolfe был экспертом.

• пока не доказано, что Хорошев наверняка является LockBitSupp, но вся его деятельность на протяжении многих лет указывает на глубокую вовлечённость в различные киберпреступные схемы с ботнетами, кражей данных и вредоносным ПО. Считается, что Хорошев демонстрировал мастерство в области шифрования и создания скрытных программ, что явно сделало его востребованным в индустрии хакеров;

• в феврале 2024 года ФБР захватило киберпреступную инфраструктуру LockBit в даркнете после длительной операции Cronos. С учётом предъявленных обвинений, санкций против Хорошева и других участников LockBit, власти, вероятно, обладают обширной информацией о деятельности группы. Едва ли они могли ошибиться с учётом столь многочисленных и явных связей с Хорошевым;

• кроме того, вскоре после обвинений в адрес Хорошева некоторые независимые исследователи безопасности раскрыли в Telegram десятки кредитных карт и банковских счетов, связанных с ним. Все они, совершенно точно, были бы далеко не лишними для скрытного вывода денежных средств после проведения масштабных вымогательских операций.

7 мая 2024 года Министерство юстиции США раскрыло имя и заочно предъявило обвинения (всего 26 пунктов, включая преступный сговор с целью совершения мошенничества и вымогательства с целью нанесения ущерба, умышленные повреждения защищённых компьютеров и телекоммуникационных сетей, передача требований о выкупе) против разработчика и администратора программы-вымогателя LockBit и предложило вознаграждение в размере $10 млн за информацию об его местонахождении, которая поможет правоохранительным органам его задержать. В сумме всех обвинений в США хакеру грозит тюремное заключение сроком до 185 лет.

В заявлении Министерства юстиции утверждается, что 31-летний Дмитрий Юрьевич Хорошев (aka LockBitSupp) из Воронежа помог сделать LockBit одной из «самых плодовитых и разрушительных хакерских групп, занимающихся вымогательством в мире». Хорошев предположительно был причастен к LockBit с момента его первого появления в сентябре 2019 года. За прошедшие годы атаки с помощью программ-вымогателей LockBit затронули 2500 компаний как минимум в 120 странах, при этом Хорошев и другие сообщники предположительно собрали не менее $500 млн в виде выкупа.

По данным Минюста США, Хорошев якобы получал 20% от каждого выкупа, полученного от жертв хакеров, а также управлял сайтом с утечками данных, которые публиковала группировка для запугивания клиентов. Правоохранительные органы установили, что Хорошев хранил украденные данные жертв даже после того, как группа «ложно пообещала» удалить информацию после получения выкупа.

В рамках обвинения Минюст США наложил санкции против Хорошева, в том числе замораживание его зарубежных активов и запрет на поездки в США, ЕС и Великобританию. Ведомство пояснило, что санкции приведут к массовым сбоям в работе программ-вымогателей LockBit, поскольку теперь выплата выкупа потенциально может нарушить санкции и наложить государственные штрафы на иностранные компании, которые захотят перечислить деньги хакерам после атаки.

«Сегодняшнее обвинение знаменует собой важную веху в расследовании и судебном преследовании LockBit, которое уже привело к предъявлению обвинений пяти другим участникам LockBit — двое из которых находятся под стражей в ожидании суда — и к серьёзному срыву ныне дискредитированной деятельности LockBit», — заявили СМИ в прокуроре США.

В феврале 2024 года правоохранительные органы 11 стран в глобальном масштабе пресекли деятельность хакерской группировки LockBit в рамках совместной операции, получившей название Operation Cronos. Органы кибербезопасности США и их партнёры по всему миру сообщили, что группировка вымогала у американских компаний не менее $91 млрд после 1,7 тыс. атак с 2020 года. По данным следствия, члены группировки LockBit с 2020 года заработали около $100 млн на вымогательствах у примерно 1 тыс. жертв по всему миру.

В июле 2022 года хакеры атаковали с помощью LockBit инфраструктуру небольшого канадского городка Сент-Мэрис с населением в 7,5 тысяч человек.

В июне 2022 года группировка LockBit запустила собственную bug bounty, предложив выплаты тем, кто обнаружит уязвимости на их сайте.

Ранее LockBit взяла на себя ответственность за майскую атаку на Foxconn, остановившую работу одного из заводов компании.

По данным Минюста США, в число пострадавших от LockBit входит британский поставщик медицинских услуг Advanced, консалтинговая фирма Accenture, международная промышленная компания Thales Group, немецкий производитель шин и автомобильной электроники Continental.

10 мая 2024 года админ LockBit под ником LockBitSupp заявил в интервью для программы Click Here (издание Recorded Future), что он не тот человек, кого недавно деанонимизировал Минюст США и за местонахождение которого предложена награда от спецслужб США в $10 млн.

В интервью (переданному СМИ по зашифрованному мессенджеру и переведённому журналистами с русского языка) LockBitSupp утверждает, что ФБР «сфабриковало дело» против невиновного человека. Он выразил сожаление по поводу возможной судьбы настоящего Дмитрия Хорошева: «ФБР блефует, я не Дмитрий, мне жаль настоящего Дмитрия. Он поплатится за мои грехи».

LockBitSupp заявил СМИ, что он не является Дмитрием Юрьевичем Хорошевым, на которого недавно наложили санкции США, Великобритания и Австралия и который обвиняется Минюстом США в уголовно наказуемых деяниях.

Несмотря на ранее произведённый захват серверов и инфраструктуры группы международными правоохранительными органами в феврале этого года, LockBitSupp утверждает, что активность группировки не уменьшилась, а сезонное снижение хаков весной — обычное явление. Админ LockBit подчеркнул, что давление правоохранительных органов только мотивирует его и группировку работать усерднее.

LockBitSupp выразил недоумение по поводу методов расследования, используемых ФБР, утверждая, что нет никаких доказательств его причастности к деятельности Дмитрия Хорошева: «Как они решили, что я Дмитрий Хорошев? На основании каких фактов? Где доказательства? Я всегда думал, что США — это правовое государство, где без доказательств обвинять невиновного нельзя. Я ошибался».

LockBitSupp заявил, что его цель на ближайшие годы не изменилась: атаковать миллион компаний. Он выразил надежду на появление достойных конкурентов в сфере разработки вредоносного ПО, критикуя текущих «конкурентов» за недостаточный уровень мастерства.

В заключение интервью LockBitSupp пояснил, что у других хакеров есть возможность «обогатиться вместе с ним», подчеркнув, что ФБР и другие правоохранительные органы «лгут и думают только о своей карьере, не заботясь о судьбе невинных людей».

Написать комментарий